HiJackThis изначально создал Мерийн Беллеком (Merijn Bellekom) как инструмент для обнаружения и удаления различных троянских программ, изменяющих настройки браузера и других приложений системы без ведома пользователя. Впоследствии программа получила очень широкое распространение. 2007-03-27 антивирусная компания Trend Micro купила у Беллекома права на программу и исходники незаконченной версии 2.00, а в 2012-02-17 компания официально опубликовала его исходный код на языке Visual Basic 6 на сервисе SourceForge. Более 10 лет программа не развивалась и существенно устарела. В начале 2015-го года независимый разработчик Dragokas с одобрения Беллекома и кураторов проекта из Trend Micro продолжил развитие проекта HiJackThis. А 2017-02-21 Trend Micro официально сообщила, что проект переведён в неактивное состояние, так что форк окончательно стал отдельной веткой развития.

Эта справка подготовлена для HiJackThis Fork от Dragokas версии 2.10.0.30 и более ранних версий. Её можно использовать для более новых версий, но она не содержит описания некоторых изменений, которые появились в версии 3.хх. В предыдущих версиях, наоборот, могут отсутствовать некоторые вещи, описанные здесь. Эта справка не является инструкцией по распознаванию вредоносных объектов, а предназначена для ознакомления с возможностями программы и своеобразным учебником по работе с ней. Её также рекомендуется использовать для версии 2.0.5 от Trend Micro с учётом следующих основных отличий: Добавлены новые секции, а в старых дополнены проверяемые области; у многих секций изменился формат выводимой в лог строки; дополнен заголовок лога; добавлено полное резервирование реестра; новые ключи командной строки; добавлена возможность установки в Program Files (раньше для этого нужно было специально скачивать MSI инсталлятор); изменён внешний вид окон; при фиксе службы (секция O23) она удаляется, а если от неё зависел запуск другой (легальной) службы, то производится очистка "хвостов". Прошу обратить внимание, что это список основных отличий справки (если использовать её в отношении классической версии), а не список изменений программы. Список изменений программы вы можете посмотреть на странице скачивания.

HiJackThis рассчитан на более-менее опытных пользователей, имеющих представление о том, как работает ОС Windows, так как программа в первую очередь позволяет вносить изменения во многие участки операционной системы. Их неумелое редактирование может повлечь за собой серьёзные последствия для ОС.

Поэтому, пожалуйста, будьте предельно осторожны при использовании HiJackThis, и в случае, если вы чувствуете себя недостаточно опытным, прежде чем удалять что-либо, попробуйте поискать информацию об удаляемом элементе в интернете или же проконсультируйтесь со знающим человеком. Если вы подозреваете, что система заражена вирусом, то можете обратиться за помощью в раздел "Лечение компьютерных вирусов", мы поможем вам справиться с вирусом.

Обнаружение и исправление изменений в настройках наиболее уязвимых областей операционной системы. А главная её функция заключается в автоматическом исследовании этих областей и выводе собранной информации в виде удобного лога (отчёта). Кроме лечения вирусов, HiJackThis можно использовать для выявления проблем с неправильными настройками системы, приводящих к разного рода отказам в работе ПО.

Важно понимать, что в программе нет какой-либо базы данных по вредоносным программам, поэтому последующий анализ содержимого своего лога HiJackThis не предполагает. И решение об удалении какого-либо компонента может принять только сам пользователь.

Скачать HiJackThis Fork можно по следующим адресам:

https://dragokas.com/tools/HiJackThis.zip

https://safezone.cc/resources/201/

Если вы скачали программу в архиве, её нужно обязательно распаковать, иначе программа сама предложит скопировать себя на рабочий стол. При запуске HiJackThis из архива резервные копии удаляемых элементов не будут сохранены (происходит запуск из Temp). Для того, чтобы избежать удаления ваших резервных копий, пожалуйста, перед запуском сохраните исполняемый файл в отдельную удобную для вас папку (чтобы вы потом могли без труда её найти), либо инсталлируйте программу через меню "File" → "Install HJT". Файлы резервных копий будут сохранены в папке backups рядом с исполняемым файлом программы.

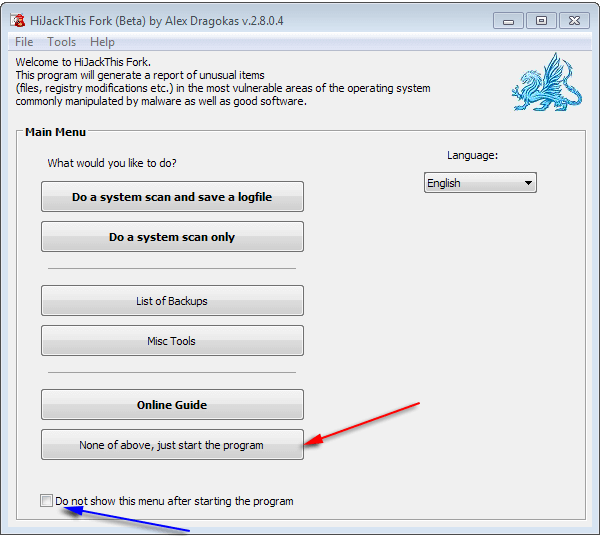

Как видите, сразу после запуска программы вы можете изменить язык интерфейса, выбрав нужный вам язык в выпадающем списке под надписью Language. В самой программе присутствуют пять языков: "Английский", "Русский", "Украинский", "Француский", "Испанский". Можно самостоятельно подключить и другие локализации, положив файл перевода с расширением .lng рядом с программой. Пример файла для самостоятельного перевода можете взять здесь. По умолчанию программа запускается на англ. языке и далее в справке мы будем рассматривать англ. интерфейс программы. Ещё можно принудительно запустить программу на нужном нам языке, переименовав исполняемый файл программы соответственно в "HiJackThis_EN.exe", "HiJackThis_RU.exe", "HiJackThis_UA.exe", "HiJackThis_FR.exe", "HiJackThis_SP.exe" (регистр букв значения не имеет). Также можно задать язык через параметры командной строки, подробней смотрите внизу этой справки секцию "Ключи запуска из командной строки".

Do a system scan and save a logfile — сканирование и автоматическое сохранение лога (по умолчанию лог сохраняется в папке программы с названием HiJackThis.log).

Do a system scan only — только сканирование.

List of backups — открытие списка бэкапов (перед тем, как что-либо удалить, HiJackThis по умолчанию автоматически создает резервную копию удаляемого элемента в папке backups).

Misc Tools — другие инструменты программы (на этом мы подробно остановимся немного позже).

Online Guide — автоматически открывает страницу со справкой по программе. В зависимости от языка интерфейса открывается либо на английском языке HJT: Tutorial, либо на русском HiJackThis - руководство к программе.

None of the above, just start the program — показать окно с результатами сканирования.

И как только вы немного освоитесь, советую поставить галочку напротив "Do not show this menu after starting the program", чтобы начинать работу с программой сразу с окна результатов сканирования.

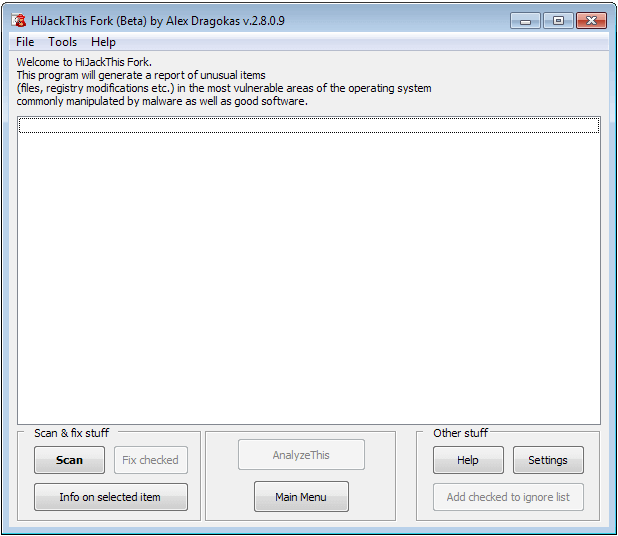

Scan … — выполнить сканирование.

Save log … — сохранить отчёт в файл. Эта кнопка будет вместо кнопки "Scan", если сканирование уже выполнено.

Для выполнения действия предварительно поставьте галочку ☑ на нужной строке (или строках) и нажмите:

Scan … — выполнить сканирование.

Save log … — сохранить отчёт в файл. Эта кнопка будет вместо кнопки "Scan", если сканирование уже выполнено.

Fix сhecked — "пофиксить", это исправит элемент, который указан в этой строке (список конкретных действий см. далее в описании секций лога).

Если исправляемый элемент каким-либо образом касается браузера, то его (браузер) обязательно нужно предварительно закрыть.

Info on selected item — просмотреть краткое описание о выбранном пункте.

Add checked to ignore list — добавить отмеченное в список игнорирования (касается элементов, в надёжности которых вы уверены). Элементы, занесённые в список игнорирования, в дальнейших отчётах отображаться не будут.

Analyze This — откроет web-страницу, где можно получить помощь с лечением ПК от вирусов.

Help — перейти ко внутренней справке с описанием секций.

Settings — перейдёт к настройкам программы.

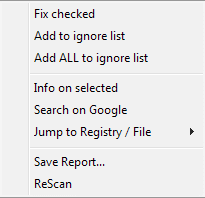

В этом меню кроме описанных выше доступно:

Add ALL to ignore list — добавить ВСЁ в список игнорирования. После подтверждения этого действия все найденные элементы больше не будут выводиться в лог, если они не будут изменяться. Для того чтобы убрать их оттуда откройте "File" → "Settings" → "Ignore list".

Search on Google — поиск информации об отмеченном элементе в Google.

Jump to Registry/File — прыжок к указанной ветке реестра/файлу. Соответственно будет открыт либо редактор реестра, либо проводник с выбранной веткой/файлом.

ReScan — выполнить повторное сканирование

Основной принцип при анализе лога: удаление элементов, о существовании которых вы до недавнего времени и не предполагали (при условии, что вы достаточно хорошо знакомы со своей операционной системой). И занесение в список игнорирования "проверенных" приложений, установленных исключительно вами. И ещё совет, при просмотре текстового лога лучше пользоваться не стандартным блокнотом, а более продвинутыми аналогами. Например, я предпочитаю использовать Notepad++. Связано это с тем, что в логе могут быть спец. символы, которые стандартный блокнот не сможет отобразить.

Logfile of HiJackThis Fork (Beta) by Alex Dragokas v.2.10.0.30 Platform: x64 Windows 7 (Pro), 6.1.7601.23914, Service Pack: 1 Time: 25.04.2018 - 17:00 (UTC+02:00) Language: OS: Russian (0x419). Display: Russian (0x419). Non-Unicode: Russian (0x419) Memory: 20171 MiB Free (39 %). CPU Loading: (27 %) Elevated: Yes Ran by: Siverus (group: Administrator) on SIVERUS-ПК, FirstRun: yes Opera: 38.0.2220.41 Chrome: 65.0.3325.181 Internet Explorer: 11.0.9600.17840 Default: "C:\Program Files (x86)\Google\Chrome\Application\chrome.exe" -- "%1" (Google Chrome) Boot mode: Normal Running processes: Number | Path

Logfile of HiJackThis Fork (Beta) by Alex Dragokas v.2.10.0.30 — название и версия утилиты.

Platform – здесь указывается разрядность ОС, версия, редакция, билд, ревизия, версия SP, пометка (outdated SP), если Service Pack устарел.

Time: дата и время, часовой пояс

Language: язык установки системы, язык отображаемый в диалоговых окнах и язык для программ, не поддерживающих юникод, а также их коды.

Memory: отображает количество свободной оперативной памяти (ОЗУ) в мебибайтах, а также загруженность ОЗУ и процессора в процентах.

Elevated: запущена ли программа с повышенными правами.

Ran by: пользователь, от чьего имени запущена программа, группа, к которой он принадлежит, имя ПК.

FirstRun: запущено ли сканирование впервые после перезагрузки ОС.

Далее указываются версии популярных браузеров.

Default: путь к браузеру по умолчанию для протокола http.

Boot mode: запущена ли ОС в безопасном режиме.

Running processes: запущенные процессы - заголовок секции со списком процессов, которые на момент сканирования были запущены.

Number | Path — кол-во копий процесса | путь. К примеру:

11 C:\Windows\System32\svchost.exe

означает, что запущено одиннадцать процессов с путём C:\Windows\System32\svchost.exe

Начнём с их краткой характеристики и затем рассмотрим каждую из секций детально:

R0, R1, R2, R3, R4 — изменения основных настроек Internet Explorer.

F0, F1, F2, F3 — автозапуск программ из ini-файлов и эквивалентных мест реестра.

O1 — изменения в файлах Hosts и Hosts.ics / подмена DNSApi.

O2 — плагины и расширения браузера (BHO/Browser Helper Objects).

O3 — дополнительные панели инструментов браузера (Internet Explorer Toolbars).

O4 — автозапуск программ из реестра и папки "Автозапуск" (Startup).

O5 — скрытие элементов в оснастке "Панель Управления".

O6 — запрет на изменение некоторых настроек в Свойствах браузера (Internet Options).

O7 — блокировка редактора реестра (Regedit), диспетчера задач (TaskMgr), элементов проводника и меню пуск / Запрещенные сертификаты цифровой подписи / Настройки локальных политик безопасности (IPSec) / Решение системных проблем (TroubleShooting).

O8 — дополнительные пункты контекстного меню Internet Explorer.

O9 — дополнительные кнопки и сервисы на главной панели Internet Explorer.

O10 — Winsock LSP (Layered Service Provider/поставщик многоуровневых услуг).

O11 — группа настроек в "Свойствах браузера" (Internet Options) на вкладке "Дополнительно" (Advanced).

O12 — плагины Internet Explorer для расширений файлов и MIME-типов.

O13 — префиксы IE.

O14 — изменения в файле iereset.inf.

O15 — веб-сайты и протоколы, добавленные в зону Надёжные узлы (Trusted Zone).

O16 — программы, загруженные с помощью ActiveX (подкаталог WINDOWS\Downloaded Program Files).

O17 — изменения домена или DNS сервера.

O18 — изменения протоколов и фильтров.

O19 — шаблон стиля (Style Sheet) пользователя.

O20 — уведомления Winlogon (Winlogon Notify) и модули инициализации (App Init DLLs).

O21 — объекты загрузки оболочки - SSODL (Shell Service Object Delay Load), оверлея иконок - SIOI (ShellIconOverlayIdentifiers ) и хуков проводника (ShellExecuteHooks).

O22 — задачи Планировщика заданий Windows (Shared Task Scheduler).

O23 — службы и драйверы Windows.

O24 — компоненты Windows Active Desktop.

O25 — постоянные потребители событий WMI.

O26 — отладчики процессов (IFEO и другие).

Около названия некоторых секций вы можете увидеть дописку -32, например:

O2-32 - HKLM\..\BHO: IE 4.x-6.x BHO for Download Master - {9961627E-4059-41B4-8E0E-A7D6B3854ADF} - C:\Program Files (x86)\Download Master\dmiehlp.dll

Это означает, что данные ключи находятся в подразделах Wow6432.

(access denied) — нет доступа к файлу/ключу.

(disabled) — отключено. Что именно отключено зависит от того, в какой секции (строке) это находится.

(empty) — пустое значение параметра.

(folder missing) — не удалось получить доступ к папке.

(folder) — объект является папкой.

(missing) — ключ или параметр отсутствует.

(no CLSID) — не указано значение CLSID.

(no file) — не указан путь к файлу.

(no name) — пустое название элемента либо не указано имя параметра.

(no xml) — отсутствует xml файл задания. Используется только в секции O22.

(user missing) — отсутствует пользователь или группа, которым назначено выполнение задания. Используется только в секции O22.

(file missing) — не удалось получить доступ к файлу. Это может происходить по нескольким причинам:

В конце лога иногда может встретиться Debug information: и ниже неё строки с информацией об ошибке, которая произошла во время сканирования. Просьба сообщать о них разработчику.

R0 — ваша домашняя страница (загружающаяся при старте IE) и поисковый ассистент браузера (Search Assistant).

HKCU\Software\Microsoft\Internet Explorer, Default_Page_URL HKCU\Software\Microsoft\Internet Explorer\Main, Default_Page_URL HKCU\Software\Microsoft\Internet Explorer\Search, Default_Page_URL HKCU\Software\Microsoft\Internet Explorer, Default_Search_URL HKCU\Software\Microsoft\Internet Explorer\Main, Default_Search_URL HKCU\Software\Microsoft\Internet Explorer\Search, Default_Search_URL HKCU\Software\Microsoft\Internet Explorer\Main, Search Bar HKCU\Software\Microsoft\Internet Explorer\Main, Start Page HKCU\Software\Microsoft\Internet Explorer\Main, Start Page Redirect Cache HKCU\Software\Microsoft\Internet Explorer\Search, SearchAssistant HKCU\Software\Microsoft\Internet Explorer\Search, CustomizeSearch HKCU\Software\Microsoft\Internet Explorer\Main, Local Page HKCU\Software\Microsoft\Internet Explorer\Main, Extensions Off Page HKCU\Software\Microsoft\Internet Explorer\Main, Security Risk Page HKCU\Software\Microsoft\Internet Explorer\AboutURLs, blank HKCU\Software\Microsoft\Internet Explorer\AboutURLs, DesktopItemNavigationFailure HKCU\Software\Microsoft\Internet Explorer\AboutURLs, InPrivate HKCU\Software\Microsoft\Internet Explorer\AboutURLs, NavigationCanceled HKCU\Software\Microsoft\Internet Explorer\AboutURLs, NavigationFailure HKCU\Software\Microsoft\Internet Explorer\AboutURLs, NoAdd-ons HKCU\Software\Microsoft\Internet Explorer\AboutURLs, NoAdd-onsInfo HKCU\Software\Microsoft\Internet Explorer\AboutURLs, PostNotCached HKCU\Software\Microsoft\Internet Explorer\AboutURLs, SecurityRisk HKCU\Software\Microsoft\Internet Explorer\Toolbar, LinksFolderName HKLM\Software\Microsoft\Internet Explorer, Default_Page_URL HKLM\Software\Microsoft\Internet Explorer\Main, Default_Page_URL HKLM\Software\Microsoft\Internet Explorer\Search, Default_Page_URL HKLM\Software\Microsoft\Internet Explorer, Default_Search_URL HKLM\Software\Microsoft\Internet Explorer\Main, Default_Search_URL HKLM\Software\Microsoft\Internet Explorer\Search, Default_Search_URL HKLM\Software\Microsoft\Internet Explorer\Main, Search Bar HKLM\Software\Microsoft\Internet Explorer\Main, Start Page HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer, Default_Page_URL HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, Default_Page_URL HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Search, Default_Page_URL HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer, Default_Search_URL HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, Default_Search_URL HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Search, Default_Search_URL HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, Search Bar HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, Start Page

R1 — настройки, связанные с интернет-поиском, плюс некоторые другие характеристики (IE Window Title, ProxyServer, ProxyOverride в настройках IE, Internet Connection Wizard: ShellNext и др.).

HKCU\Software\Microsoft\Internet Explorer, SearchAssistant HKCU\Software\Microsoft\Internet Explorer, CustomizeSearch HKCU\Software\Microsoft\Internet Explorer, Search HKCU\Software\Microsoft\Internet Explorer, Search Bar HKCU\Software\Microsoft\Internet Explorer, Search Page HKCU\Software\Microsoft\Internet Explorer, Start Page HKCU\Software\Microsoft\Internet Explorer, SearchURL HKCU\Software\Microsoft\Internet Explorer, {default} HKCU\Software\Microsoft\Internet Explorer, www HKCU\Software\Microsoft\Internet Explorer\Main, SearchAssistant HKCU\Software\Microsoft\Internet Explorer\Main, CustomizeSearch HKCU\Software\Microsoft\Internet Explorer\Main, Search Page HKCU\Software\Microsoft\Internet Explorer\Main, SearchURL HKCU\Software\Microsoft\Internet Explorer\Search, {default} HKCU\Software\Microsoft\Internet Explorer\SearchURL, {default} HKCU\Software\Microsoft\Internet Explorer\SearchURL, SearchURL HKCU\Software\Microsoft\Internet Explorer\Main, First Home Page HKCU\Software\Microsoft\Internet Explorer\Main, Start Page_bak HKCU\Software\Microsoft\Internet Explorer\Main, HomeOldSP HKCU\Software\Microsoft\Internet Explorer\Main, YAHOOSubst HKCU\Software\Microsoft\Internet Explorer\Main, Window Title HKCU\Software\Microsoft\Internet Connection Wizard, ShellNext HKLM\Software\Microsoft\Internet Explorer, SearchAssistant HKLM\Software\Microsoft\Internet Explorer, CustomizeSearch HKLM\Software\Microsoft\Internet Explorer, Search HKLM\Software\Microsoft\Internet Explorer, Search Bar HKLM\Software\Microsoft\Internet Explorer, Search Page HKLM\Software\Microsoft\Internet Explorer, Start Page HKLM\Software\Microsoft\Internet Explorer, SearchURL HKLM\Software\Microsoft\Internet Explorer, {default} HKLM\Software\Microsoft\Internet Explorer, www HKLM\Software\Microsoft\Internet Explorer\Main, SearchAssistant HKLM\Software\Microsoft\Internet Explorer\Main, CustomizeSearch HKLM\Software\Microsoft\Internet Explorer\Main, Search Page HKLM\Software\Microsoft\Internet Explorer\Main, SearchURL HKLM\Software\Microsoft\Internet Explorer\Search, {default} HKLM\Software\Microsoft\Internet Explorer\SearchURL, {default} HKLM\Software\Microsoft\Internet Explorer\SearchURL, SearchURL HKLM\Software\Microsoft\Internet Explorer\Main, First Home Page HKLM\Software\Microsoft\Internet Explorer\Main, Start Page_bak HKLM\Software\Microsoft\Internet Explorer\Main, HomeOldSP HKLM\Software\Microsoft\Internet Explorer\Main, YAHOOSubst HKLM\Software\Microsoft\Internet Explorer\Main, Window Title HKLM\Software\Microsoft\Internet Connection Wizard, ShellNext HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer, SearchAssistant HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer, CustomizeSearch HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer, Search HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer, Search Bar HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer, Search Page HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer, Start Page HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer, SearchURL HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer, {default} HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer, www HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, SearchAssistant HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, CustomizeSearch HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, Search Page HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, SearchURL HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Search, {default} HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\SearchURL, {default} HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\SearchURL, SearchURL HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, First Home Page HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, Start Page_bak HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, HomeOldSP HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, YAHOOSubst HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Main, Window Title HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Connection Wizard, ShellNext HKU\.DEFAULT\Software\Microsoft\Internet Explorer, SearchAssistant HKU\.DEFAULT\Software\Microsoft\Internet Explorer, CustomizeSearch HKU\.DEFAULT\Software\Microsoft\Internet Explorer, Search HKU\.DEFAULT\Software\Microsoft\Internet Explorer, Search Bar HKU\.DEFAULT\Software\Microsoft\Internet Explorer, Search Page HKU\.DEFAULT\Software\Microsoft\Internet Explorer, Start Page HKU\.DEFAULT\Software\Microsoft\Internet Explorer, SearchURL HKU\.DEFAULT\Software\Microsoft\Internet Explorer, {default} HKU\.DEFAULT\Software\Microsoft\Internet Explorer, www HKU\.DEFAULT\Software\Microsoft\Internet Explorer\Main, SearchAssistant HKU\.DEFAULT\Software\Microsoft\Internet Explorer\Main, CustomizeSearch HKU\.DEFAULT\Software\Microsoft\Internet Explorer\Main, Search Page HKU\.DEFAULT\Software\Microsoft\Internet Explorer\Main, SearchURL HKU\.DEFAULT\Software\Microsoft\Internet Explorer\Search, {default} HKU\.DEFAULT\Software\Microsoft\Internet Explorer\SearchURL, {default} HKU\.DEFAULT\Software\Microsoft\Internet Explorer\SearchURL, SearchURL HKU\.DEFAULT\Software\Microsoft\Internet Explorer\Main, First Home Page HKU\.DEFAULT\Software\Microsoft\Internet Explorer\Main, Start Page_bak HKU\.DEFAULT\Software\Microsoft\Internet Explorer\Main, HomeOldSP HKU\.DEFAULT\Software\Microsoft\Internet Explorer\Main, YAHOOSubst HKU\.DEFAULT\Software\Microsoft\Internet Explorer\Main, Window Title HKU\.DEFAULT\Software\Microsoft\Internet Connection Wizard, ShellNext HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings, AutoConfigURL HKLM\Software\Microsoft\Windows\CurrentVersion\Internet Settings, AutoConfigURL HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings, ProxyServer HKLM\Software\Microsoft\Windows\CurrentVersion\Internet Settings, ProxyServer HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings, ProxyOverride HKLM\Software\Microsoft\Windows\CurrentVersion\Internet Settings, ProxyOverride HKLM\System\CurrentControlSet\services\NlaSvc\Parameters\Internet\ManualProxies, {default} HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Internet Settings, AutoConfigURL HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Internet Settings, ProxyServer HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Internet Settings, ProxyOverride

R2 — эта секция на данный момент не используется.

R3 — URL Search Hook - перехватчик поиска, который используется браузером для автоматического определения протокола (http://; ftp:// и т.д.) в тех случаях, когда вы указывайте адрес веб-сайта без него.

HKCU\Software\Microsoft\Internet Explorer\URLSearchHooks HKU\.DEFAULT\Software\Microsoft\Internet Explorer\URLSearchHooks

R4 — провайдеры поиска (SearchScopes). Браузер Internet Explorer использует провайдер поиска (DefaultScope) для отображения в строке поиска списка подсказок во время ввода в поле адреса поискового запроса.

HKLM\Software\Policies\Microsoft\Internet Explorer\SearchScopes HKCU\Software\Policies\Microsoft\Internet Explorer\SearchScopes HKU\<SID>\Software\Policies\Microsoft\Internet Explorer\SearchScopes HKLM\Software\Microsoft\Internet Explorer\SearchScopes HKCU\Software\Microsoft\Internet Explorer\SearchScopes HKU\<SID>\Software\Microsoft\Internet Explorer\SearchScopes

R0 - HKCU\Software\Microsoft\Internet Explorer\Main: [Default_Page_URL] = http://msi13.msn.com

R1 - HKCU\Software\Microsoft\Internet Explorer\Main: [SearchAssistant] = www.google.com

R1 - HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings: [ProxyServer] = 127.0.0.1:8080 (enabled)

R1 - HKU\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Internet Settings: [ProxyOverride] = localgxp.gamexp.com

R3 - HKCU\..\URLSearchHooks: (no name) - {0633EE93-D776-472f-A0FF-E1416B8B2E3D} - (no file)

R3 - HKU\S-1-5-21-634348966-1159065367-4085663376-1008: Default URLSearchHook is missing

R4 - SearchScopes: HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{8C3078A0-9AAB-4371-85D1-656CA8E46EE8}: [URL] = https://yandex.ru/search/?text={searchTerms}&clid=2261464 - Яндекс

При удалении строчки из этой секции: удаление соответствующей информации из реестра (далее по тексту этот пункт будет обозначаться сокращённо: Действие HiJackThis).

R0 - значение реестра восстанавливается к предустановленному URL.

R1 - значение реестра удаляется.

R2 - ключ реестра и всё, что внутри, будет удалено.

R3 - параметр реестра удаляется; стандартное значение для URLSearchHook восстанавливается.

R4 - ключ конкретного провайдера поиска удаляется; стандартное значение для DefaultScope (Microsoft Bing) и параметры провайдера восстанавливаются.

Речь идёт о следующих системных файлах:

C:\WINDOWS\system.ini

C:\WINDOWS\win.ini

А также эквивалентных мест в реестре (для Windows линейки NT):

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon, Userinit HKLM\Software\Microsoft\Windows NT\CurrentVersion\Windows, Run

F0 — автозапуск через параметр Shell= из файла system.ini

F1 — автозапуск через параметры Run= и Load= из файла win.ini

F2 и F3 — эквивалентные места в реестре (для Windows NT/2000/2003/XP и выше).

HKLM\Software\Microsoft\Windows NT\CurrentVersion\WinLogon, Shell HKLM\Software\Microsoft\Windows NT\CurrentVersion\WinLogon, UserInit HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows NT\CurrentVersion\WinLogon, Shell HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows NT\CurrentVersion\WinLogon, UserInit HKCU\Software\Microsoft\Windows NT\CurrentVersion\WinLogon, Shell HKCU\Software\Microsoft\Windows NT\CurrentVersion\WinLogon, UserInit

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Windows, Load HKLM\Software\Microsoft\Windows NT\CurrentVersion\Windows, Run HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows NT\CurrentVersion\Windows, Load HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows NT\CurrentVersion\Windows, Run HKCU\Software\Microsoft\Windows NT\CurrentVersion\Windows, Load HKCU\Software\Microsoft\Windows NT\CurrentVersion\Windows, Run

F0 - C:\WINDOWS\system.ini: [boot] Shell = explorer.exe winuser32.exe F1 - C:\WINDOWS\win.ini: [windows] run = fntldr.exe F2 - HKLM\..\WinLogon: [Shell] = Explorer.exe "С:\Program Files\Common Files\Microsoft Shared\Web Folders\ibm00001.exe" F3 - HKLM\..\Windows: [run] = С:\WINDOWS\inet20001\services.exe

Файлы system.ini и win.ini использовались в Windows 3.x, 9x, Me для хранения системных настроек. В Windows NT, 2000, XP аналогичные настройки перенесены в системный реестр, но старые конфигурационные файлы сохранены в целях обеспечения совместимости со старыми же программами.

Удаление соответствующей записи из ini-файла/реестра (для предотвращения последующего автоматического запуска данного приложения). Для секции F2 будет восстановлено значение по умолчанию.

Файл Hosts участвует в процессе определения IP адреса сервера по его имени, и модификация этого файла может привести к нарушению данного процесса и подмене адреса любого хоста. Поэтому обнаружение в нём посторонних записей, особенно связанных с популярными поисковыми системами или антивирусными продуктами, однозначно свидетельствует о деятельности вредоносной программы.

По умолчанию в файле hosts должна быть только одна строчка: 127.0.0.1 localhost (плюс комментарии, начинающиеся со знака #). Все остальноё можно стирать.

Открыть и отредактировать файл Hosts/Hosts.ics можно любым текстовым редактором, например, "Блокнот" (Notepad). По умолчанию файл находится здесь:

Для Windows 95/98/ME: C:\WINDOWS\Hosts

Для Windows 2000/NT: C:\WINNT\system32\drivers\etc\Hosts

Для Windows 2003/XP/Vista и выше: C:\WINDOWS\system32\drivers\etc\Hosts

Также имейте в виду, что в Windows NT/2000/XP его местоположение может быть изменено вредоносной программой (HiJackThis об этом сообщает) с помощью следующего ключа реестра:

HKLM\System\CurrentControlSet\Services\Tcpip\Parameters, DatabasePath

На системах выше XP этот параметр остался, но не используется системой.

O1 - Hosts: Reset contents to default O1 - Hosts: 69.20.16.183 auto.search.msn.com O1 - Hosts: <TITLE>404 Not Found</TITLE> O1 - Hosts file is located at C:\Windows\Help\hosts O1 - Hosts: NULNULNULNULNULNULNULNULNULNULNULNUL O1 - Hosts.ics: 192.168.137.8 android-de0272376bed8a5.mshome.net # 2018 3 5 30 15 58 59 420 DNSApi: File is patched - c:\Windows\system32\dnsapi.dll

Примечание: Строка "O1 - Hosts: Reset contents to default" будет в логе только в том случае если в этом файле кол-во записей больше десяти (комментарии не считаются).

Строка с "NUL" символами означает, что в данной строке только непечатаемые (управляющие) символы с кодом 0 (см. таблицу ASCII). В стандартном блокноте эти символы не отображаются. Если в файле Hosts, кроме этих символов ничего нет, то будет написано: "O1 - Hosts default: is damaged (contains NUL characters only)". В таком случае при фиксе повреждённый Hosts будет заменён на эталонный.

Строка с "O1 - Hosts default:"/"O1 - Hosts.ics default:" будет в логе только в том случае если папка с Hosts файлом переназначена в другое место, а в файле который находится в папке по умолчанию добавлены записи.

Для записей в Hosts и Hosts.ics - строка будет удалена из файла. Затем очищен системный кэш DNS.

При фиксе строки "O1 - Hosts: Reset contents to default" файл будет заменён на эталонный.

Для DNSApi: File is patched — dll файл будет восстановлен, если это возможно, через подсистему SFC.

В случае подмены расположения hosts - восстанавливается значение реестра по умолчанию.

Также будет сброшен кэш записей DNS и перезапущена служба кэширования DNS.

BHO представляют собой dll-библиотеки, которые каждый раз загружаются вместе с браузером, из-за чего их присутствие в системе долгое время может быть незаметным (большинство файрволов в этом случае тоже бессильны, так как с их точки зрения обмен с интернетом ведёт процесс браузера).

Просмотреть полный список этих библиотек в Windows можно следующим образом (при условии, что версия IE не ниже шестой):

Свойства Обозревателя > закладка Программы и кнопка Управление надстройками (Internet Options > закладка Programs и кнопка Manage Add-ons).

HKLM\Software\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects

O2 - HKLM\..\BHO: (no name) - {6D794CB4-C7CD-4c6f-BFDC-9B77AFBDC02C} - C:\WINDOWS\system32\cbxyvtq.dll

O2 - HKLM\..\BHO: URLLink - {4A2AACF3-ADF6-11D5-98A9-00E018981B9E} - C:\Program Files\NewDotNet\newdotnet7_22.dll

O2-32 - HKLM\..\BHO: (no name) - {D5FEC983-01DB-414a-9456-AF95AC9ED7B5} - (no file)

Удаление как информации из реестра (включая раздел CLSID), так и вредоносного файла.

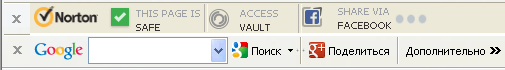

По своим функциям и поведению очень похожи на BHO, но помимо скрытой работы, как правило, добавляют в браузер еще и дополнительную панель инструментов примерно следующего типа (для примера тулбар от Google и антивируса Norton):

Видимость этих панелей регулируется в верхнем меню IE:

Вид > Панели инструментов (View > Toolbars)

HKLM\Software\Microsoft\Internet Explorer\Toolbar HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Toolbar HKCU\Software\Microsoft\Internet Explorer\Toolbar

O3 - HKLM\..\Toolbar: Norton Toolbar - {7FEBEFE3-6B19-4349-98D2-FFB09D4B49CA} - C:\Program Files\Norton Security\Engine\22.1.0.9\coIEPlg.dll

O3 - HKLM\..\Toolbar: Google Toolbar - {2318C2B1-4965-11d4-9B18-009027A5CD4F} - C:\Program Files\Google\Google Toolbar\GoogleToolbar_32.dll

O3-32 - HKLM\..\Toolbar: Adobe Acrobat Create PDF Toolbar - {47833539-D0C5-4125-9FA8-0819E2EAAC93} - C:\Program Files (x86)\Common Files\Adobe\Acrobat\WCIEActiveX\AcroIEFavClient.dll

Удаление как информации из реестра (включая раздел CLSID), так и вредоносного файла.

HiJackThis также выведет список автозагрузки других пользователей, которые вошли в систему на момент создания лога. Список пользователей берётся из раздела HKEY_USERS. Если другой пользователь не авторизован, то информация о нём не будет загружена в этот раздел и, как следствие, HiJackThis не выведет информацию о другой учётке в лог. Это не касается папки "Автозагрузка/Startup", эти папки перечисляются вне зависимости от того, вошел ли пользователь в систему.

Просмотреть список программ, запускающихся подобным образом, используя средства Windows, можно с помощью утилиты msconfig:

Пуск → Выполнить (или Win + R) → вписать msconfig → нажать ОК → в открывшемся приложении последняя закладка - Автозагрузка

(Start → Run; вписать msconfig → нажать ОК → в открывшемся приложении последняя закладка - StartUp).

В windows 8-10 можно отключить через Диспетчер задач (Ctrl + Shift + Esc), вкладка «Автозагрузка».

HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run HKCU\Software\Microsoft\Windows\CurrentVersion\Run HKU\<SID>\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run HKLM\Software\Microsoft\Windows\CurrentVersion\Run HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Run HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce HKU\<SID>\Software\Microsoft\Windows\CurrentVersion\Run HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnce HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\RunOnce HKCU\Software\Microsoft\Windows\CurrentVersion\RunServices HKU\<SID>\Software\Microsoft\Windows\CurrentVersion\RunOnce HKLM\Software\Microsoft\Windows\CurrentVersion\RunServices HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\RunServices HKCU\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce HKU\<SID>\Software\Microsoft\Windows\CurrentVersion\RunServices HKLM\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\RunServicesOnce HKU\<SID>\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce HKLM\Software\Microsoft\Windows\CurrentVersion\RunServicesOnceEx HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\RunServicesOnceEx HKCU\Software\Microsoft\Windows\CurrentVersion\RunServicesOnceEx HKU\<SID>\Software\Microsoft\Windows\CurrentVersion\RunServicesOnceEx HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\RunOnceEx HKCU\Software\Microsoft\Command Processor, Autorun HKLM\Software\Microsoft\Command Processor, Autorun HKLM\SOFTWARE\WOW6432Node\Microsoft\Command Processor, Autorun HKU\<SID>\Software\Microsoft\Command Processor, Autorun HKLM\SYSTEM\CurrentControlSet\Control\BootVerificationProgram, ImagePath HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot, AlternateShell HKLM\System\CurrentControlSet\Control\Session Manager, BootExecute HKCU\Control Panel\Desktop, SCRNSAVE.EXE HKU\<SID>\Control Panel\Desktop, SCRNSAVE.EXE

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\StartupApproved\Run HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\StartupApproved\Run HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\StartupApproved\Run32 HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\StartupApproved\Run32 HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\StartupApproved\StartupFolder HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\StartupApproved\StartupFolder HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupfolder HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg HKCU\Software\Microsoft\Windows\CurrentVersion\Run- HKLM\Software\Microsoft\Windows\CurrentVersion\Run- HKU\<SID>\Software\Microsoft\Windows\CurrentVersion\Run- HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce- HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnce- HKU\<SID>\Software\Microsoft\Windows\CurrentVersion\RunOnce- HKCU\Software\Microsoft\Windows\CurrentVersion\RunServices- HKLM\Software\Microsoft\Windows\CurrentVersion\RunServices- HKU\<SID>\Software\Microsoft\Windows\CurrentVersion\RunServices- HKCU\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce- HKLM\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce- HKU\<SID>\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce-

Ключи с "—" в конце не создаются и не используются системой. Эти ключи создают некоторые из программ для работы с Автозапуском.

Windows XP

Startup: %USERPROFILE%\Start Menu\Programs\Startup Global: %AllUsersProfile%\Start Menu\Programs\Startup

%USERPROFILE% - обычно: C:\Documents and Settings\<имя пользователя>

%AllUsersProfile% - обычно: C:\Documents and Settings\All Users

Windows Vista, 7 и выше

Startup: %USERPROFILE%\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup Global: %AllUsersProfile%\Microsoft\Windows\Start Menu\Programs\Startup

%USERPROFILE% - обычно: C:\Users\<имя пользователя>

%AllUsersProfile% - обычно: c:\ProgramData

O4 - HKCU\..\Run: [NextLive] = C:\Windows\SysWOW64\rundll32.exe "C:\Users\admin\AppData\Roaming\newnext.me\nengine.dll",EntryPoint -m l O4 - HKLM\..\Policies\Explorer\Run: [Microsoft Driver Setup] = C:\WINDOWS\mcdrive32.exe O4 - HKCU\..\StartupApproved\Run: [Steam] (2018/05/07) = F:\Steam\steam.exe -silent O4 - User Startup: C:\Users\maxdu\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\EmEditor.lnk -> C:\Users\maxdu\AppData\Local\Programs\EmEditor\emedtray.exe O4 - Global User Startup: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup\Info.hta O4 - HKLM\..\Session Manager: [BootExecute] = C:\Windows\system32\autochk.exe /q /v * O4 - WinNT BAT: C:\WINDOWS\system32\Config.nt => DEVICE=%SYSTEMROOT%\SYSTEM32\grddos.sys O4 - MSConfig\startupfolder: C:^Users^Shadrin^AppData^Roaming^Microsoft^Windows^Start Menu^Programs^Startup^explorer.lnk [backup] => C:\Logs\Go.vbs (2018/01/31) (file missing) O4 - MSConfig\startupreg: Client Server Runtime Subsystem [command] = C:\ProgramData\Windows\csrss.exe (HKCU) (2015/04/18) (file missing) O4 - Startup other users: C:\Users\i.konovalova\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\jlocagtsclm.jpg O4-32 - HKLM\..\Run: [Acrobat Assistant 8.0] = C:\Program Files (x86)\Adobe\Acrobat 11.0\Acrobat\Acrotray.exe O4-32 - HKLM\..\Run: [Dropbox] = C:\Program Files (x86)\Dropbox\Client\Dropbox.exe /systemstartup (file missing)

Разберём подробней синтаксис на примере строки:

O4 - MSConfig\startupreg: Client Server Runtime Subsystem [command] = C:\ProgramData\Windows\csrss.exe (HKCU) (2015/04/18) (file missing)

O4 — название секции.

MSConfig\startupreg — указание на ключ реестра/папку, в котором находится этот элемент.

Client Server Runtime Subsystem — название ключа.

[command] — название параметра реестра.

C:\ProgramData\Windows\csrss.exe — исполняемый файл вместе с параметрами (если прописан запуск с параметрами).

(HKCU) — указывает, что до отключения этот ключ находился в разделе HKCU.

(2018/05/11) — дата отключения из автозапуска.

(file missing) — метка, указывающая что файл не найден. В этой секции можете ещё встретить метку: (lnk is corrupted) — означает, что ярлык повреждён.

Удаление записи в реестре/ярлыка из соответствующей папки (для предотвращения последующего автоматического запуска данного приложения). Если в папке Автозагрузка (Startup) вместо ярлыка находится файл программы, то при фиксе этой записи он будет удалён. Также, если запущен, будет заморожен или убит соответствующий процесс.

В Windows это возможно сделать, добавив соответствующую запись в системный файл:

C:\WINDOWS\control.ini или в эквивалентные места в реестре

HKCU\Control Panel\don't load HKLM\Software\Microsoft\Windows\CurrentVersion\Control Panel\don't load HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Control Panel\don't load

Эта функция иногда используется администраторами.

А также имейте в виду, на windows 7 есть некоторые элементы панели управления, скрытые по умолчанию. Поэтому, если вместо фикса соответствующих параметров вы вручную удалите целиком ключ "don't load", то появятся несколько дубликатов элементов, например будет 2 элемента Keyboard, 2 Mouse, 2 Sound. Узнать больше о настройке панели управления вы можете в этой теме.

O5 - control.ini: [don't load] inetcpl.cpl = yes (Internet Control Panel) O5 - HKCU\Control Panel\don't load: [Firewall.cpl] (Windows Firewall Control Panel) O5 - HKCU\Control Panel\don't load: [inetcpl.cpl] (Internet Control Panel) O5 - HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Control Panel\don't load: [infocardcpl.cpl] (Windows CardSpace)

Удаление соответствующей записи в файле control.ini / в реестре.

HKLM\Software\Policies\Microsoft\Internet Explorer\Restrictions HKCU\Software\Policies\Microsoft\Internet Explorer\Restrictions HKCU\Software\Policies\Microsoft\Internet Explorer\Toolbars\Restrictions HKLM\Software\Policies\Microsoft\Internet Explorer\Toolbars\Restrictions HKLM\Software\Policies\Microsoft\Internet Explorer\Control Panel HKCU\Software\Policies\Microsoft\Internet Explorer\Control Panel HKLM\Software\Policies\Microsoft\Windows\CurrentVersion\Internet Settings, Security_HKLM_only

O6 - IE Policy: HKLM\Software\Policies\Microsoft\Internet Explorer\Control Panel - present

Имейте в виду, что подобные ограничения также могут устанавливаться некоторыми антивирусными программами (например, Spybot S&D).

Удаление информации из реестра для отмены соответствующего запрета.

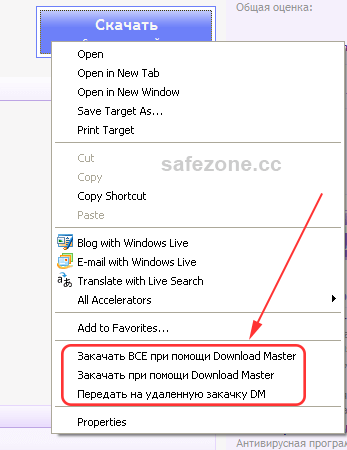

Это меню появляется, когда вы кликаете по какой-либо ссылке правой кнопкой мыши:

HKLM\Software\Microsoft\Internet Explorer\MenuExt HKCU\Software\Microsoft\Internet Explorer\MenuExt

O8 - Context menu item: HKCU\..\Internet Explorer\MenuExt\Закачать ВСЕ при помощи Download Master: (default) = C:\Program Files\Download Master\dmieall.htm O8 - Context menu item: HKCU\..\Internet Explorer\MenuExt\Закачать при помощи Download Master: (default) = C:\Program Files\Download Master\dmie.htm O8 - Context menu item: HKCU\..\Internet Explorer\MenuExt\Передать на удаленную закачку DM: (default) = C:\Program Files\Download Master\remdown.htm

Удаление соответствующего ключа из реестра.

Как правило, это всего лишь ссылки, которые не представляют особой опасности, пока вы на них не нажмёте. И обычно при появлении новой кнопки появляется и новый сервис.

Для отображения панели с кнопками нужно включить отображение панели инструментов "Командная строка" (Command bar).

Все кнопки браузера более детальным образом можно посмотреть щёлкнув правой кнопкой на этой панели > Настройка > Добавить или удалить команды (Customize > Add or Remove Commands).

Инструменты же находятся здесь: Сервис (Tools).

HKCU\Software\Microsoft\Internet Explorer\Extensions HKLM\Software\Microsoft\Internet Explorer\Extensions HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Extensions

O9 - Button: HKLM\..\{BAE3CC46-7901-4A25-86F0-81000F145C0B}: Территория обучения и помощи! - http://www.safezone.cc

O9 - Button: HKLM\..\{D3FACC09-CA0A-22FE-3D33-A0C5B2A330FE}: Notepad - C:\Windows\Notepad.exe

O9 - Tools menu item: HKLM\..\{BAE3CC46-7901-4A25-86F0-81000F145C0B}: Перейти на сайт "SafeZone" - http://www.safezone.cc

O9 - Tools menu item: HKLM\..\{D3FACC09-CA0A-22FE-3D33-A0C5B2A330FE}: Блокнот - C:\Windows\Notepad.exe

Удаление соответствующего ключа из реестра.

Winsock LSP обрабатывает данные, передаваемые по протоколу TCP/IP, который используется для связи с сетью и интернетом. И в процессе передачи/приёма данных по этому протоколу информация последовательно проходит через все установленные на компьютере LSP (представляют собой dll-библиотеки). Если один из этих файлов будет некорректно удалён, то цепочка обработки нарушается, и работа по протоколу TCP/IP становится невозможной.

Также в Winsock может быть добавлен посторонний файл, с помощью которого у кого-то появится возможность перехватывать ваши входящие и исходящие данные.

И сразу нужно заметить, что многие антивирусы и файрволы могут вполне "законно" находится в этой секции (например, Dr.Web, Sygate Firewall, Mcafee Personal Firewall).

O10 - Hijacked Internet access by New.Net O10 - Broken Internet access because of LSP provider 'mswsock.dll' missing O10 - Unknown file in Winsock LSP: c:\windows\system32\msspi.dll O10 - Broken Internet access because of LSP chain gap (#2 in chain of 5 missing)

Для восстановления цепи обработки TCP/IP рекомендуется использовать программу WinsockReset.

HKLM\Software\Microsoft\Internet Explorer\AdvancedOptions HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\AdvancedOptions

через реестр на вкладке "Дополнительно" (Advanced) возможно добавить совершенно новую группу настроек.

O11 - HKLM\..\Internet Explorer\AdvancedOptions\INTERNATIONAL: [Text] = International*

Удаление соответствующего ключа из реестра.

Это программы, которые загружаются вместе с IE, чтобы добавить браузеру некоторые функциональные возможности (например, просмотрщик PDF).

HKLM\Software\Microsoft\Internet Explorer\Plugins HKLM\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\Plugins

O12 - HKLM\..\Internet Explorer\Plugins\Extension\Plugin for .PDF: [Location] = C:\Program Files\Internet Explorer\PLUGINS\nppdf32.dll

Удаление ключа реестра и файла.

Префикс здесь - это то, что ваш браузер автоматически добавляет в тех случаях, когда вы не указываете протокол (http://; ftp:// и т.д.) в адресе какого-либо веб-сайта.

То есть, если вы ввели google.com, а префикс, установленный по умолчанию в вашей системе, перед этим был изменён, например, на http://ehttp.cc/?, браузер откроет страницу http://ehttp.cc/?google.com.

HKLM\Software\Microsoft\Windows\CurrentVersion\URL\Prefix HKLM\Software\Microsoft\Windows\CurrentVersion\URL\DefaultPrefix HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\URL\Prefix HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\URL\DefaultPrefix

O13 - HKCU\..\URL\DefaultPrefix: http://www.nkvd.us/1507/ O13 - HKCU\..\URL\WWW Prefix: http://www.nkvd.us/1507/ O13 - HKLM\..\URL\DefaultPrefix: http://ehttp.cc/? O13 - HKLM\..\URL\Home Prefix: http://www.nkvd.us/1507/ O13 - HKLM\..\URL\Mosaic Prefix: http://www.nkvd.us/1507/ O13 - HKLM\..\URL\WWW Prefix: http://ehttp.cc/? O13 - HKLM\..\URL\WWW. Prefix: http://

Сброс значений префиксов на стандартные.

Когда вы используете кнопку сбрасывания настроек браузера, то для восстановления домашней страницы, поиска и некоторых других элементов на системах windows до XP включительно (в более новых ОС эта информация хранится в реестре) IE использует следующий системный файл:

C:\WINDOWS\inf\iereset.inf

Если информация в нём будет изменена вирусом, то при сбросе параметров настройки IE через браузер будут снова восстановлены вирусные настройки.

Примечание: Некоторые производители оборудования (OEM) изменяют URL в этом файле на свой.

O14 - IERESET.INF: [Strings] START_PAGE_URL = http://ie.redirect.hp.com/svs/rdr? O14 - IERESET.INF: [Strings] START_PAGE_URL = http://www.club-vaio.com/en/

Соответствующие значения в файле iereset.inf будут восстановлены на значения по умолчанию.

Подробней про зоны безопасности Internet Explorer вы можете почитать в этой статье.

HKLM\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains HKLM\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Ranges HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Ranges HKLM\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\ProtocolDefaults HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\ProtocolDefaults HKLM\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\EscDomains HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\EscDomains HKLM\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\EscRanges HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\EscRanges HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Ranges HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\ProtocolDefaults HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\EscDomains HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\EscRanges

O15 - Trusted IP range: http://10.203.48.1 O15 - Trusted Zone: http://*.connectify.me O15 - ESC Trusted IP range: http://10.203.48.1 O15 - HKCU\..\ProtocolDefaults: - [ftp] protocol is in Unknown Zone, should be Internet Zone O15 - HKCU\..\ProtocolDefaults: - [http] protocol is in Unknown Zone, should be Internet Zone O15 - HKCU\..\ProtocolDefaults: - [https] protocol is in Unknown Zone, should be Internet Zone

Для сайта - удаление сайта из зоны "Надёжные узлы" (Trusted Zone).

Для протокола - сброс уровня безопасности на стандартный.

ActiveX — это компонент (.dll или .ocx), благодаря которому достигается лучшее взаимодействие с определённым веб-сайтом (к примеру, очень многие антивирусные он-лайн сканирования работают именно через ActiveX; обновления Microsoft; система webmoney и т.п.).

Вредоносные же ActiveX-компоненты обычно устанавливаются для последующей загрузки дополнительного программного обеспечения без вашего ведома.

HKLM\Software\Microsoft\Code Store Database\Distribution Units HKCU\Software\Microsoft\Code Store Database\Distribution Units HKLM\SOFTWARE\WOW6432Node\Microsoft\Code Store Database\Distribution Units HKCU\SOFTWARE\WOW6432Node\Microsoft\Code Store Database\Distribution Units

И папка:

C:\WINDOWS\Downloaded Program Files

O16 - DPF: HKLM\..\{E2883E8F-472F-4FB0-9522-AC9BF37916A7}\DownloadInformation: (no name) [CODEBASE] = http://platformdl.adobe.com/NOS/getPlusPlus/1.6/gp.cab

O16-32 - DPF: HKLM\..\{CAFCF48D-8E34-4490-8154-026191D73924}\DownloadInformation: NetVideoActiveX23 Control [CODEBASE] = http://195.88.179.139/codebase/NetVideoActiveX_V23.cab

Удаление ключа реестра, соответствующего CLSID и файла.

HKLM\Software\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects HKLM\System\CurrentControlSet\Services\Tcpip\Parameters HKLM\System\CurrentControlSet\Services\Tcpip\Parameters\Interfaces HKLM\Software\Microsoft\Windows\CurrentVersion\Telephony HKLM\System\CurrentControlSet\Services\VxD\MSTCP

O17 - DHCP DNS 1: 217.12.218.49

O17 - DHCP DNS 2: 8.8.8.8 (Well-known DNS: Google)

O17 - HKLM\Software\..\Telephony: [DomainName] = beeline

O17 - HKLM\System\CCS\Services\Tcpip\..\{2C4A8A99-E7DD-46A2-BEBE-862D0CBE370B}: [Domain] = beeline

O17 - HKLM\System\CCS\Services\Tcpip\..\{2C4A8A99-E7DD-46A2-BEBE-862D0CBE370B}: [NameServer] = 80.255.150.14

O17 - HKLM\System\CCS\Services\Tcpip\..\{2C4A8A99-E7DD-46A2-BEBE-862D0CBE370B}: [NameServer] = 80.255.150.15

строка с DHCP DNS — показывает DNS-адрес, выданный DHCP-сервером, т.е. при установленной галочке "Автоматически получать DNS-адрес" в настройках сетевого подключения. На домашних компьютерах в качестве DHCP-сервера обычно выступает роутер.

Well-known DNS: — указывает, что DNS находится в списке известных публичных DNS серверов.

Удаление соответствующего ключа из реестра. И сброс кэша сопоставителя DNS.

В случае замены DHCP DNS на троянские пользователь должен вручную зайти в настройки роутера и изменить адрес согласно настройкам, указанным в договоре с провайдером. Фикс этой строки только очистит кэш DNS.

Протокол - это "язык", с помощью которого Windows "разговаривает" с программами, серверами или сама с собой. Веб-серверы используют протокол 'http:', FTP серверы - 'ftp:', а проводник Windows - 'file:'. Внося новый протокол в Windows или изменяя существующий, можно существенно повлиять на механизм обработки файлов системой.

Некоторые вредоносы регистрирует новый протокол при установке. Например: Trojan.Win32.CommonName.a - протокол cn:, Lop.com - протокол ayb:, Huntbar - протокол relatedlinks:.

Фильтры - это типы контента, воспринимаемые в Internet Explorer (и внутри системы). Если для конкретного типа контента существует фильтр, сначала контент проходит через файл, обрабатывающий этот тип контента. Например, троян CoolWebSearch добавляет фильтры text/html и text/plain, позволяя вирусу перехватывать всё содержимое веб-страницы, переданное через Internet Explorer.

По ссылкам ниже можете посмотреть описание некоторых вирусов:

HKLM\SOFTWARE\Classes\PROTOCOLS\ HKCU\SOFTWARE\Classes\PROTOCOLS\ HKLM\SOFTWARE\Classes\Filter HKCU\SOFTWARE\Classes\Filter

O18 - HKLM\Software\Classes\Protocols\Filter\application/x-msdownload: [CLSID] = {1E66F26B-79EE-11D2-8710-00C04F79ED0D} - C:\WINDOWS\system32\mscoree.dll

O18 - HKLM\Software\Classes\Protocols\Handler\skype4com: [CLSID] = {FFC8B962-9B40-4DFF-9458-1830C7DD7F5D} - D:\Program Files\Common Files\Skype\Skype4COM.dll

Многие легальные программы также часто создают свой протокол/фильтр.

Если возможно, то значение параметра CLSID будет восстановлено, в противном случае ключ будет удалён. Файл соотвествующий данному CLSID будет удалён если не является системным.

Это ваш шаблон, в котором записана информация о цветах, шрифтах, расположении и некоторых других параметрах отображаемых в браузере страниц.

HKCU\Software\Microsoft\Internet Explorer\Styles, User Stylesheet

O19 - HKCU\..\Internet Explorer\Styles: [User Stylesheet] = C:\WINDOWS\Web\win.def O19 - HKCU\..\Internet Explorer\Styles: [User Stylesheet] = C:\WINDOWS\default.css

Удаление параметра реестра и отключение использования стиля.

Модули инициализации (App Init DLLs) загружаются в каждое Windows-приложение, использующее библиотеку user32.dll (а её используют практически все):

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Windows, AppInit_DLLs HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows NT\CurrentVersion\Windows, AppInit_DLLs

А также ключи Winlogon Notify (dll-библиотека в таком случае загружается вместе с процессом winlogon.exe):

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Notify HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows NT\CurrentVersion\Winlogon\Notify

O20 - HKLM\..\Windows: [AppInit_DLLs] = C:\WINDOWS\System32\dbgwin.dll O20 - HKLM\..\Winlogon\Notify\Group Policy: [DllName] = C:\WINDOWS\system32\h0n0la5m1d.dll

(disabled by registry) — загрузка dll отключена через реестр.

(disabled by SecureBoot) — загрузка dll отключена в связи с тем, что в BIOS-е активирован SecureBoot (актуально для Windows 8 и выше).

(disabled because not code signed) — загрузка dll отключена в связи с тем, что библиотека не подписана легитимной ЭЦП. Сообщение будет только если включена политика проверки и актуально только для Windows 7 и выше.

Удаление соответствующей информации из реестра.

Библиотеки, которые при каждом старте системы автоматически загружаются как расширения проводника (вместе с процессом еxplorer.exe).

HKLM\Software\Microsoft\Windows\CurrentVersion\ShellServiceObjectDelayLoad HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellIconOverlayIdentifiers HKLM\Software\Microsoft\Windows\CurrentVersion\explorer\ShellExecuteHooks HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\ShellServiceObjectDelayLoad HKLM\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks HKLM\SOFTWARE\Wow6432Node\Windows\CurrentVersion\Explorer\ShellIconOverlayIdentifiers

O21 - HKLM\..\ShellServiceObjectDelayLoad: [SystemCheck2] = {54645654-2225-4455-44A1-9F4543D34545} - C:\WINDOWS\System32\vbsys2.dll

O21 - HKLM\..\ShellIconOverlayIdentifiers\ Tortoise1Normal: TortoiseSVN - {C5994560-53D9-4125-87C9-F193FC689CB2} - C:\Program Files\Common Files\TortoiseOverlays\TortoiseOverlays.dll

O21-32 - HKLM\..\ShellExecuteHooks: [{B5A7F190-DDA6-4420-B3BA-52453494E6CD}] - Groove GFS Stub Execution Hook - C:\Program Files (x86)\Microsoft Office\Office12\GrooveShellExtensions.dll (disabled)

Удаление параметра реестра, соответствующего CLSID и файла. В процессе фикса будет перезагружен проводник.

Службы/Сервисы — это приложения, запускаемые в фоновом режиме во время загрузки системы или при возникновении определённых событий и обеспечивающие основные функциональные возможности ОС. Как правило, службы не имеют графического интерфейса, поэтому их работа в большинстве своём не заметна для пользователя.

Любая служба может быть запущена автоматически при загрузке операционной системы и начать работу ещё до того, как пользователь произведёт вход в Windows.

Просмотреть список всех служб, установленных на компьютере, можно следующим образом:

Нажать "Windows + R" → вписать services.msc → нажать "ОК".

Дважды кликните на службу, чтобы увидеть не только отображаемое, но и настоящее имя.

O23 - Service R2: Bluetooth Driver Management Service - (BcmBtRSupport) - C:\Windows\system32\BtwRSupportService.exe O23 - Service R2: SvcHost Service Host - C:\Windows\Microsoft\svchost.exe -k LocalService O23 - Service S3: update64 - C:\Program Files\SystemaRev\RevServicesX\updaterev.exe /runservice O23 - Driver R: (no name) - C:\Windows\System32\Drivers\StarOpen.SYS O23 - Driver R: VMware virtual network driver (32-bit) - C:\Windows\system32\DRIVERS\VMNET.SYS O23 - Driver R0: vSockets Driver - (vsock) - C:\Windows\system32\drivers\vsock.sys

Примечание: В O23 - Service драйвера не перечисляются. Они перечисляются в O23 - Drivers, если установлена галочка "Additional scan" в настройках программы.

А также не отображаются отключённые службы, если не поставить в настройках галочку на пункт "Ignore ALL Whitelists".

O23 - Service Состояние службы: Имя службы - (Отображаемое имя) - Исполняемый файл

S — остановлена.

R — любое другое состояние (запущена, в процессе запуска/остановки, защищена).

0 — загрузочная.

1 — системная

2 — автоматически

3 — вручную

4 — отключена (не отображаются в логе).

Примечание: "O23 - Driver R:" — без цифры обозначает динамически загруженный драйвер, т.е. загруженные другими программами или драйверами, а не через базу данных реестра.

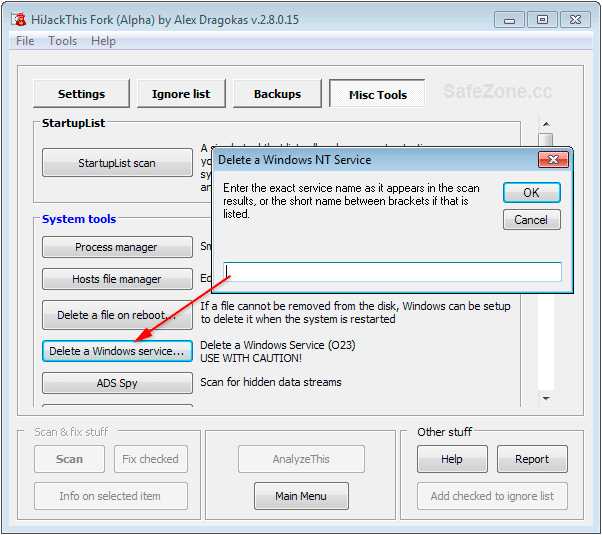

Изменение типа запуска службы (StartUp Type) на Отключено (Disabled), а затем её остановка и удаление. После этого для завершения удаления будет запрошена перезагрузка ОС.

Для того чтобы удалить службу другим способом вы должны знать её имя. Если имя службы не совпадает с отображаемым именем, то имя службы будет указано в скобках.

С помощью командной строки:

Пуск → в окно поиска ввести CMD → нажать Ctrl + Shift + Enter → вписать sc delete "имя службы" → нажать ОК.

Через реестр, удалив ключи с именем службы в разделах:

HKLM\SYSTEM\CurrentControlSet\Services HKLM\SYSTEM\ControlSet001\Services HKLM\SYSTEM\ControlSet002\Services HKLM\SYSTEM\ControlSet003\Services HKLM\SYSTEM\ControlSet004\Services HKLM\SYSTEM\ControlSet005\Services

Либо используя HiJackThis и его раздел инструментов - "Misc Tools" → "Delete a Windows Service"

Компоненты Active Desktop являются локальными или сетевыми html-файлами, которые встроены в качестве фона Вашего рабочего стола. Во время заражения этот метод используется, чтобы внедрить сообщения, картинки или веб-страницы прямо на рабочий стол пользователя.

Типичным примером такого вида заражения является семейство фейковых анти-шпионских программ - SmitFraud. В этом заражении используются компоненты Active Desktop, чтобы отобразить поддельное сообщение системы безопасности, изменяя фон рабочего стола.

Прочие виды заражений, которые используют этот метод, вы можете найти по этим ссылкам:

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Desktop\Components

Каждый отдельный компонент представлен числовым значением подраздела, начиная с числа 0. Например:

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Desktop\Components\0\ HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Desktop\Components\1\ HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Desktop\Components\2\

O24 - Desktop Component 1: Security info v3 - [Source] = C:\WINDOWS\screen.html

Поскольку есть вероятность, что пользователь сам мог настроить компонент Active Desktop, то, если вы видите незнакомую запись, рекомендуется спросить у пользователя, не он ли это сделал.

Удаление ключа реестра с этим компонентом и соответствующего файла. После этого будет перезагружен проводник.

В эту секцию выводятся программы или скрипты (называемые потребителями), которые запланированы на запуск по определённому событию или времени через WMI - службу инструментария управления Windows.

O25 - WMI Event: ASEC - EventFilter sethomePage2 - Dim objFS:Set objFS = CreateObject("Scripting.FileSystemObject"):On Error Resume Next : Const link = "index": Const linkChrome = "index":browsers = Array("IEXPLORE.EXE", "firefox.exe", "360SE.exe", "SogouExplorer.exe", "opera.exe", "Safari.exe", "Maxthon.exe", "TTraveler.ex(2401 bytes)

O25 - WMI Event: Имя события - Командная строка или код.

Имя события — состоит из названия поставщика и названия фильтра. В примере выше "ASEC" и "EventFilter sethomePage2" - имя события и фильтра.

Командная строка — состоит из пути к скрипту, либо его содержимому (для бесфайловой записи), либо консольной команды.

Информация о потребителе события WMI удаляется из базы данных WMI, как и вызываемый им файл.

В разделе реестра 'Image File Execution' программа может быть настроена на автоматический запуск отладчика для неё. При запуске хост-программы вместо неё запустится программа-отладчик.

Примечание: если файл отладчика удалён, но всё ещё настроен, хост-программа не сможет запуститься!

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Image File Execution Options HKCU\Software\Classes\ActivatableClasses\Package HKCU\Software\Microsoft\Windows\CurrentVersion\PackagedAppXDebug

O26 - Debugger: HKLM\..\Utilman.exe: [Debugger] = C:\Windows\Fonts\com4.{241D7C96-F8BF-4F85-B01F-E2B043341A4B}\Font.exe

O26 - Debugger: HKLM\...\notepad.exe: [VerifierDlls] = C:\ProgramData\Adobe\malw.dll

O26 - Debugger Global hook: [VerifierProviders] = c:\Windows\System32\malw.dll

Параметр реестра будет удалён.

Теперь давайте рассмотрим пункты, расположенные в верхней панели меню.

File → — открывает вкладку с настройками программы. Подробней про описание вкладок будет написано ниже.

File → Install HJT — установить HJT.

%ProgramFiles%\HiJackThis Fork (на x64 в папку %ProgramFiles(x86)%\HiJackThis Fork)File → — деинсталлировать HJT. Подробней написано в разделе "Misc Tools".

Exit — выход из программы.

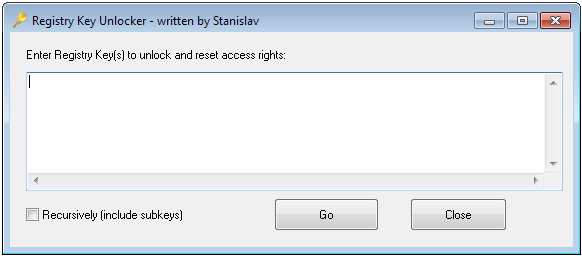

Tools → Registry → — разблокировщик прав ключей реестра. Подробней про него написано в разделе "Misc Tools".

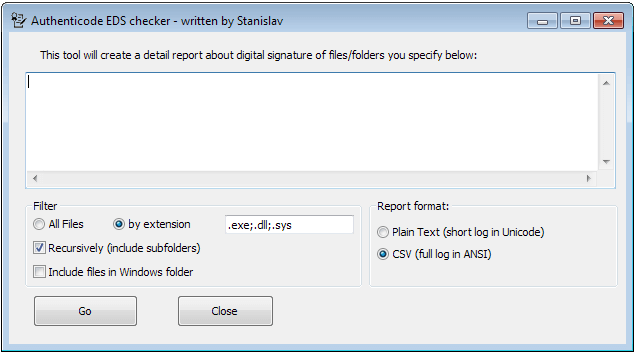

Tools → Files → — инструмент для проверки ЭЦП (электронных цифровых подписей) исполняемых файлов. Подробней про него написано в разделе "Misc Tools".

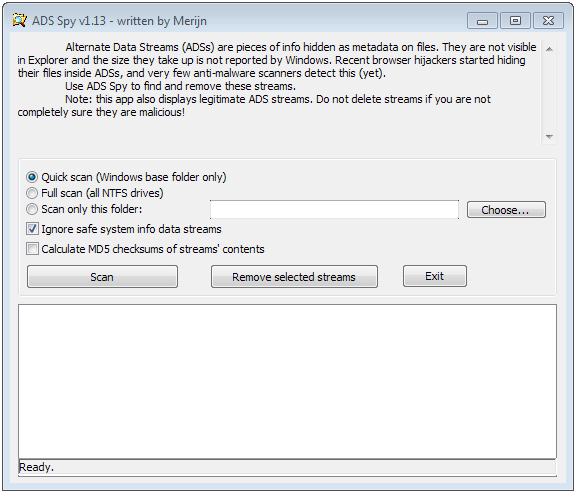

Tools → Files → — открывает встроенную в HJT утилиту ADS Spy.

Tools → Files → — открывает встроенный Менеджер файла Hosts.

Tools → Files → — разблокировать и удалить файл.

Tools → Files → — удалить файл при перезагрузке системы.

Help → User's Manual → — открывает в браузере справку по программе на выбранном языке.

Help → User's Manual → — открывает встроенную справку с описанием секций лога.

Help → User's Manual → — открывает встроенную справку по ключам командной строки.

Help → — открывает в браузере страницу, на которой можно сообщить разработчику об ошибке в программе или задать вопрос.

Help → — проверка на наличие более свежей версии HiJackThis.

Help → — открывает встроенную справку о программе.

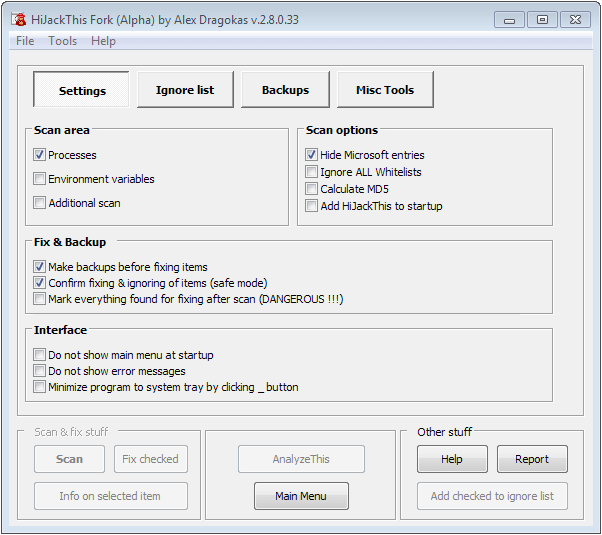

На этой вкладке доступны дополнительные настройки сканирования HiJackThis. Попасть сюда можно, нажав "File" → "Settings" или переключиться на неё с вкладки "Misc Tools".

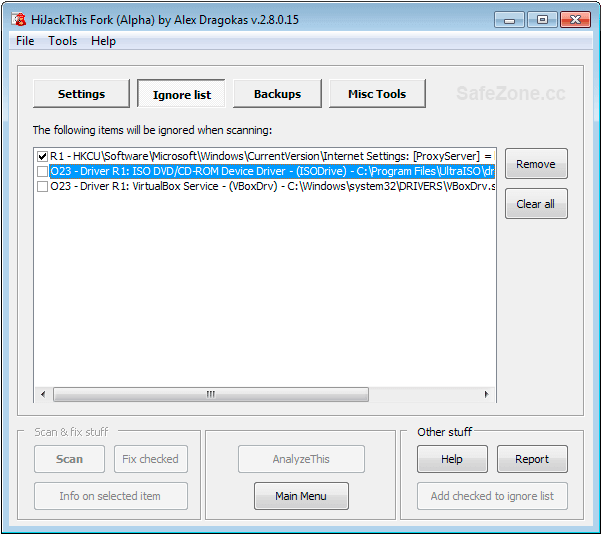

Список игнорирования предназначен для внесения в белый список строк, которые вы считаете безопасными. Строки добавляются с помощью кнопки "Add checked to ignore list" из окна результатов проверки. Такие строки больше не будут отображаться в логе и в окне результатов проверки.

Заметьте, что в логе будет указано кол-во таких строк, например:

Warning: Ignore list contains 82 items.

Запустить проверку HiJackThis без учёта списка игнорирования можно, указав ключ командной строки /skipIgnoreList

Remove — уберёт отмеченную строку из списка игнорирования.

Clear all — очистит весь список игнорирования.

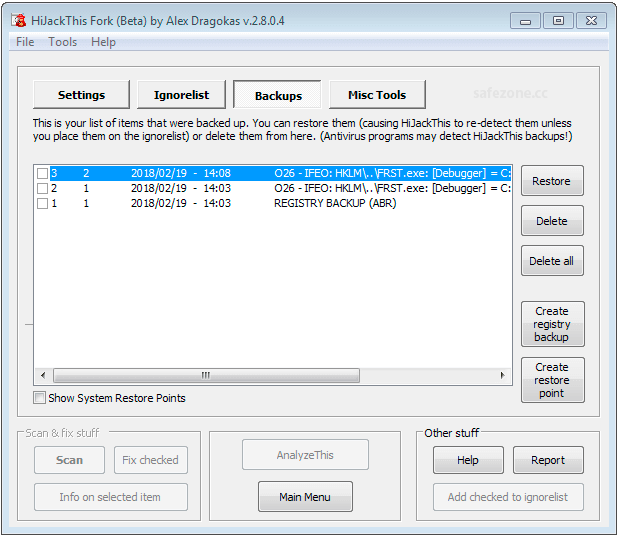

На этой вкладке доступно управление резервными копиями, которые создаются при фиксе в HiJackThis. Попасть сюда можно, нажав в главном окне "List of Backups", либо переключиться на неё с соседней вкладки.

Список резервных копий разделён на 4 колонки:

№ п/п \ FixID \ Дата-Время \ Строка лога, которая была пофиксена

FixID - обозначает номер фикса. Все строки, пофиксенные за один раз, получат один и тот же номер FixID.

Строки на этой вкладке размещены в обратном порядке (вверху - последняя пофиксенная строка). Для того, чтобы выполнить действия над строкой, необходимо отметить её галочкой.

Restore — восстановить записи, связанные со строкой.

Delete — удаление резервной копии (бэкапа).

Delete All — удаление всех резервных копий.

Create registry backup — создание полного бэкапа реестра с помощью ABR. Более подробное описание немного ниже.

Create restore point — создание системной контрольной точки восстановления.

Список системных точек восстановления по-умолчанию не отображается в списке.

Для его активации отметьте галочку "Show system Restore Points".

Существует два вида резервных копий, создаваемых HJT:

1) Полный бэкап реестра

2) бэкап отдельных элементов пофиксенных пунктов (записи реестра и файлы).

Полный бэкап реестра создаётся при нажатии кнопки "Fix checked" в окне сканирования и не чаще одного раза в неделю.

Он сохраняется в папку C:\Windows\ABR\<Дата>

Создаётся с помощью утилиты "Autobackup registry" (ABR) от Дмитрия Кузнецова (эти бэкапы совместимы с uVS).

Деинсталляция HJT приведёт к удалению бэкапов из папки C:\Windows\ABR, если они были созданы через HJT.

Все бэкапы, старше 28 дней, удаляются автоматически при создании нового бэкапа.

Если на диске осталось меньше 1 ГБ свободного места, бэкапы не создаются (!). А в логе сканирования вы увидите уведомление:

O7 - TroubleShooting: Free disk space on C: is too low = NNN MB.

Примечание: Восстановление из полного бэкапа обычно необходимо:

Такое восстановление затрагивает множество компонентов системы, поэтому программы и настройки, установленные после создания бэкапа, могут перестать правильно работать, и возможно, потребуется их переустановить.

Создаются перед фиксом элементов из окна сканирования.

Сохраняются рядом с программой HiJackThis.exe в папке "Backups".

1. Перейдите в главное меню кнопкой "Main menu" и нажмите "List of Backups" (или "Settings" -> вкладка "Backups").

2. Выберите нужный пункт и нажмите "Restore".

Перед началом восстановления HJT сверяет контрольную сумму файла/записи реестра, сохранённую при создании бэкапа.

Если восстановление прошло успешно, бэкап удаляется.

Если не удалось восстановить, хотя бы одну запись, связанную со строкой лога, бэкап не удаляется, а HJT выдаст одну из таких ошибок:

Cannot start restoring until the system is rebooted!

Error! This backup no longer exists.

Error! File to be restored no longer exists in backup. Cannot continue repairing.

Error! File to be restored from backup is corrupted. Cannot continue repairing.

Error! Registry entry to be restored from backup is corrupted. Cannot continue repairing.

Error! Cannot find the local file to apply repair settings:

Unable to create folder to store backups. Backups of fixed items cannot be saved!

Unknown error happened during restore item: []. Item was only partially restored.

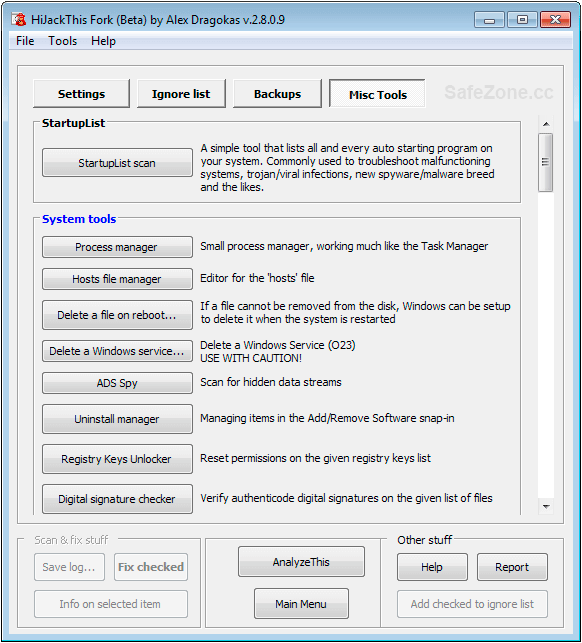

Как и обещал, останавливаемся на этом разделе поподробнее.

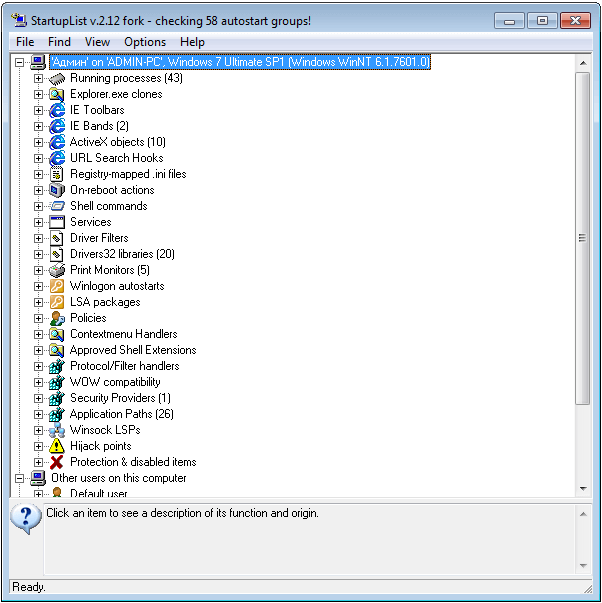

StartupList scan — выполнить проверку Автозагрузки. После нажатия на эту кнопку запустится утилита StartupList.

StartupList2 - это встроенный инструмент для перечисления мест потенциальной подмены и автозапуска.

Он работает подобно HiJackThis, но имеет существенные отличия:

В меню "Options" можно изменить следующие параметры:

Для применения изменений следует повторить проверку нажатием на кнопку "Refresh (F5)" в правом нижнем углу.

Подсказками можно управлять через меню "Help" или F1/F2.

Раскрыть все ветки дерева можно через меню "View".

Поиск можно выполнить из-под меню "Find" или Ctrl+F.

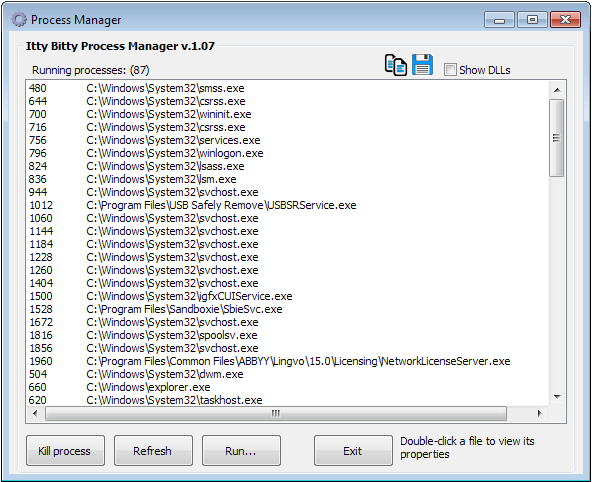

Process Manager — открыть Менеджер процессов.

- Просмотреть список всех запущенных процессов системы. В отличие от Диспетчера Задач Windows (Task Manager), HiJackThis сразу показывает точное местоположение каждого файла.

- Просмотреть список используемых библиотек для каждого из процессов. Для этого ставим галочку напротив надписи "Show DLLs".

- Сохранить список, как всех процессов, так и dll-библиотек какого-либо из них в текстовый файл (processlist.txt). Для этого нажимаем на кнопку в виде желтой дискеты -  ("Save process list to file…").

("Save process list to file…").

- Скопировать эту же информацию в буфер обмена, кнопка рядом -  ("Copy process list to clipboard").

("Copy process list to clipboard").

- Открыть Свойства (Properties) любого из файлов, кликнув по нужному двойным кликом.

- Завершить какой-либо из процессов с помощью кнопки "Kill process".

- Обновить список нажатием кнопки "Refresh" (автоматического обновление списка нет).

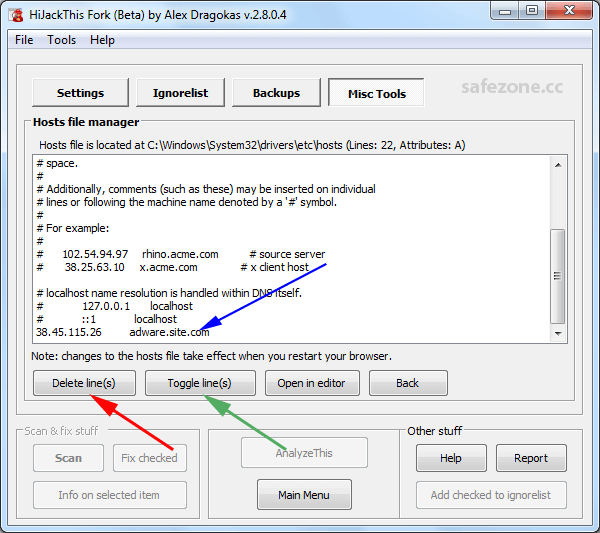

Hosts file Manager — открыть Менеджер файла Hosts.

Менеджер файла Hosts позволяет просмотреть содержимое этого файла с возможностью удаления любой из его строк.

Delete line(s) — удалить строку (строки).

Toggle line(s) — добавить или убрать в начале строки (строк) знак # (строки, начинающиеся с этого знака, считаются комментарием и не читаются операционной системой).

Open in editor — открыть файл Hosts в текстовом редакторе.

Back — выйти из менеджера процессов (с помощью этой кнопки можно выйти и из других приложений HiJackThis).

Delete a file on reboot — удалить файл при перезагрузке системы.

С помощью этой функции вы можете выбрать любой файл Windows, который необходимо удалить во время следующей перезагрузки системы.

После этого сразу же будет запрос, желаете ли вы перезагрузить компьютер сейчас или нет.

— удалить службу Windows.

При нажатии на эту кнопку откроется окошко, в которое нужно скопировать или ввести точное имя или название удаляемой службы.

Примечание: Из этого меню можно удалить и службы Microsoft.

ADS Spy — открыть встроенную в HiJackThis утилиту ADS Spy.

ADS (Alternate Data Streams) - "альтернативные потоки данных" - это невидимые для проводника метаданные, присоединённые к папке или файлу. Состоят из имени потока и его содержимого. В windows ADS (потоки) записываются через двоеточие: FileName.txt:Win32App_1, где "Win32App_1" - имя потока, "FileName.txt" - имя файла, к которому присоединён этот поток.

ADS появились в Windows NT с введением файловой системы NTFS и, в сущности, были созданы для обеспечения совместимости с HFS (Hierarchical File System - устаревшая файловая система Macintosh). Суть организации HFS состоит в раздвоении файла на файл данных и файл ресурсов. В файле данных находится содержимое документа, а в файле ресурсов - идентификатор типа файла и другие свойства. Разделение по типу весьма условно, в ADS может находиться любой обычный файл, в том числе и исполняемый. Спустя какое-то время после того как это стало возможным в Windows (говоря простым языком, присоединение к видимым файлам абсолютно невидимых), некоторые вирусописатели взяли себе это на вооружение. Яркий пример такого вируса - знаменитый Rustock.

ADS бывают как легитимные и активно используются самой системой, так и вредоносные.

Примеры имён легитимных потоков: :encryptable, :SummaryInformation, :DocumentSummaryInformation, :Zone.Identifier, :OECustomProperty, :Win32App_1, :favicon

":Zone.Identifier", содержимое - идентификатор зоны:

[ZoneTransfer] ZoneId=3

":favicon", содержимое - иконка в бинарном виде формата .ico

Примечание: файловая система FAT32 не поддерживает ADS потоки.

Scan — сканирование на наличие в системе ADS.

Remove selected — удалить выбранные.

При двойном клике на найденном потоке в нижней части окна появятся его содержимое и дополнительные кнопки. В том числе Save to disk… — сохранение данного потока в файл.

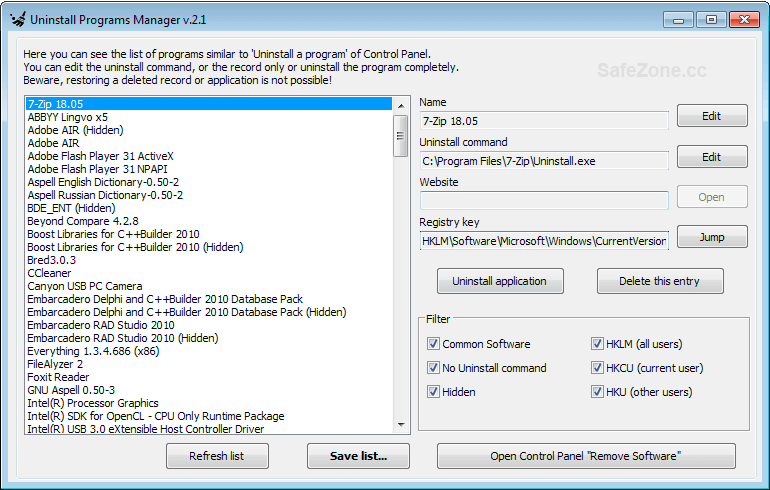

Uninstall Manager — открыть Менеджер Деинсталляций.

- Просмотреть список программ, находящийся также в оснастке "Удаление программы" ("Uninstall a program") Windows.

- Видеть команду деинсталляции каждой программы.

- Деинсталлировать любую программу с помощью кнопки "Uninstall application".

- Удалить строку из оснастки (без деинсталляции программы) с помощью кнопки "Delete this entry".

- Изменить команду деинсталляции любой из программ или название пункта с помощью кнопки "Edit" напротив соответствующего поля..

- Открыть оснастку "Удаление программы" ("Uninstall a program") Windows нажатием кнопки "Open Control Panel “Remove Software”"

- Сохранить весь список программ в текстовый файл (uninstall_list.txt), включая дату установки и экспорт реестра ключей деинсталляции. Для этого нажимаем на кнопку "Save list…".

Registry Key Unlocker — разблокировщик прав ключей реестра.

Сбрасывает права и отменяет их наследование (для веток системных служб восстанавливает стандартные права).

Для использования вставьте в окно список ключей и нажмите кнопку "Go". Для обработки всех подразделов рекурсивно, поставьте галочку "Recursively (include subkeys)". По окончании операции откроется лог FixReg.log.

Digital Signatures Checker — открыть инструмент для проверки ЭЦП (электронных цифровых подписей) исполняемых файлов.

Позволяет убедиться, что файл пришёл от указанного издателя и не был модифицирован, а также определить, находится ли системный файл под защитой SFC/WFP.

Для использования введите список папок/файлов в окно и нажмите кнопку "Go".

Для рекурсивной обработки нужно поставить галочку на "Recursively (include subfolders)".

Допускается (но не гарантируется) обработка списка в "грязном" виде, с нумерацией, дописками и т.п.

Обрабатываются только явно указанные в окне "by extension" расширения, если не выбрана опция "All files".

Для запуска проверки системной папки C:\Windows, можно отметить пункт "Include files in Windows folder".

Отчёт может быть сформирован подробный - в формате CSV (файл DigiSign.csv), либо краткий - в TXT-формате (файл DigiSign.log).

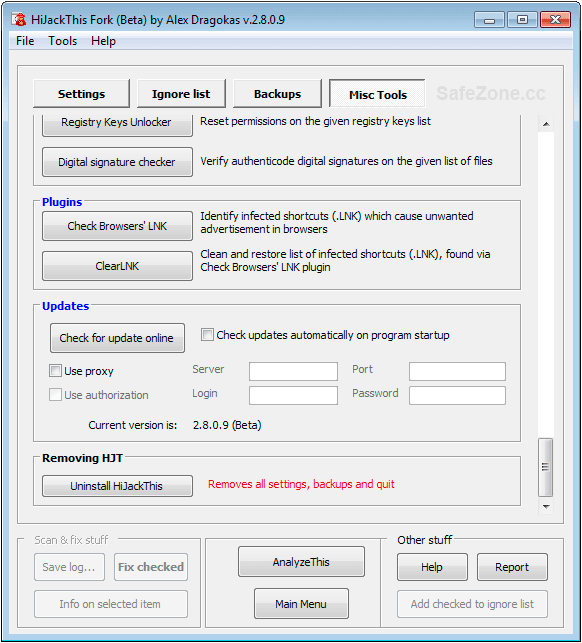

Плагины - это отдельные программы, которые вам будет предложено скачать и запустить.

Check Browsers' LNK — предназначена для проверки браузерных ярлыков. С описанием можно ознакомиться здесь.

ClearLNK — предназначена для лечения найденных выше ярлыков. С описанием можно ознакомиться здесь.

Check for update online — проверка на наличие более свежей версии HiJackThis.

Check updates automatically on program startup — галочка для проверки обновлений при каждом запуске программы. Здесь же можно задать настройки прокси.

Uninstall HiJackThis — деинсталировать HJT. Удаляет, если есть:

%ProgramFiles%\HiJackThis Fork или %ProgramFiles(x86)%\HiJackThis Fork (зависит от разрядности системы).C:\Windows\ABR\ (если в ней только бэкапы от HJT).| Параметр: | Пояснение: |

|---|---|

| /accepteula | принять лицензионное соглашение. Оно больше не будет отображаться при запуске программы. |

| /startupscan | автоматическое сканирование системы и отображение окна с результатами, только если что-то будет найдено. Если ничего не будет найдено, то выход из программы. |

| /autolog | автоматическое сканирование системы, сохранение отчёта и его открытие в текстовом редакторе. Аналогично кнопке "Do a system scan and save a logfile". |

| /silentautolog | автоматическое сканирование системы, сохранение отчёта и закрытие программы. |

| /saveLog | /saveLog "Путь" (или /saveLog "Путь\Файл.log") - сохраняет отчёт в указанную папку (и под указанным именем, если расширение - .log). |

| /timeout:sec | кол-во секунд до принудительного завершения работы HiJackThis в режиме /silentautolog (по-умолчанию: 180; чтобы отключить, введите 0). |

| /StartupList | запустить проверку модулем "StartupList". |

| /ihatewhitelists | игнорировать все внутренние белые списки. Запуск программы именно таким образом увеличит размеры вашего лога в несколько раз; так как некоторые компоненты, занесённые в так называемый внутренний "белый список", в обычном логе никогда не отображаются. |

| /skipIgnoreList | не загружать список игнорирования. |

| /md5 | вычисление MD5 хэша файлов. |

|

/Area+process /Area:Processes |

включить в отчёт список процессов. |

| /Area-Processes | принудительно исключает из лога секцию со списком отчётов, даже если она включена пользовательскими настройками. |

|

/Area+Environment /Area:Environment |

включить в отчёт переменные окружения и специальные папки. |

| /Area-Environment | принудительно исключает из лога секцию с переменными окружениями и специальными папками, даже если она включена пользовательскими настройками. |

|

/Area+Additional /Area:Additional |

выполнять "Дополнительное сканирование" (Additional scan). |

| /Area-Additional | принудительно отключает дополнительное сканирование, даже если оно включено пользовательскими настройками. |

| /default | загрузить настройки по-умолчанию (они не будут сохранены). |

| /install | установить HiJackThis в папку 'Program Files' и создать ярлыки. |